Android破解与防破解

Android 破解与防破解(零基础入门・纯安全科普)

一、Android 基础前提(必懂)

安卓 APP 安装包:APK

核心文件:

classes.dex:代码逻辑文件(破解核心目标)res:图片、文字、布局资源AndroidManifest.xml:权限、配置、组件开发→打包流程:

Java/Kotlin 代码 → 编译成 DEX → 打包 APK → 加固 / 签名发布

破解本质:

反编译 APK → 修改逻辑 / 参数 → 重打包 / 重签名 → 二次安装

二、Android 常见破解手段(初级全解)

1. 静态破解(无需运行 APP)

① 反编译篡改资源

手段:

解压 APK、修改布局、去除广告图片、修改弹窗文字、删除付费提示。

工具:MT 管理器、APK Easy Tool

特点:最简单,只能改界面资源,改不了代码逻辑。

② 反编译修改代码逻辑

流程:

APK → 反编译 dex → 得到 smali 代码 → 修改判断语句 → 回编译 → 签名

破解场景:

会员判断:

if(是否会员==false)直接删掉付费弹窗:强制跳过付费校验

试用限制:修改时间判断、次数限制

核心原理:

安卓底层运行 Smali 汇编,修改几行指令即可绕过校验。

2. 动态调试破解(高级)

① Frida 注入破解

神器:Frida(安卓逆向标配)

手段:

手机 Root / 虚拟机环境下,注入 APP 进程,

直接钩子(Hook)关键函数:

强制返回

true(永久会员)拦截付费请求

抓取账号、密钥、接口参数

优势:不用改 APK 文件,实时劫持内存数据。

② Xposed / LSPosed 模块破解

手段:

安装框架 + 破解模块,全局 HookAPP,一键去广告、解锁 VIP、去除更新强制弹窗。

常见模块:幸运破解器、各类 VIP 解锁模块。

3. 数据本地篡改

① 修改本地配置 / 缓存

原理:

很多小众 APP 把会员状态、剩余次数存在本地

xml/数据库里。手段:

用文件管理器进入 APP 私有目录,修改配置参数,直接解锁权限。

② 抓包 + 接口篡改

工具:Charles、Fiddler、HttpCanary

手段:

抓取 APP 网络请求,篡改服务端返回数据,

把

is_vip:0改成is_vip:1,欺骗客户端。

4. 重打包与盗版篡改

手段:

破解原有 APP,植入广告、后门、推广链接,重新打包发布盗版。

危害:盗取账号、隐私泄露、扣费陷阱。

5. Root 环境强力破解

读取 APP 加密数据库

删除校验文件

绕过系统权限限制

篡改系统参数伪装设备信息

三、APP 防破解加固手段(开发者防护)

1. 代码加固(最基础)

字符串加密、类名混淆、变量混淆

DEX 文件加密、整体加壳

防止直接反编译看懂代码

2. 环境检测

检测 Root 权限

检测 虚拟机、模拟器

检测 Xposed/LSPosed/Frida 框架

检测调试器、反编译工具

3. 关键逻辑云端校验

会员、付费、权限不放本地,全部由服务器下发

本地只做展示,核心判断在云端

抓包篡改、本地修改完全无效

4. 完整性校验

APP 自身签名校验、文件 MD5 校验

一旦 APK 被修改、重打包,直接检测失效,拒绝运行

5. 本地数据加密

会员信息、关键配置采用 AES/DES 加密存储

即使找到本地文件,密文无法直接修改

6. 动态密钥 + SO 库防护

核心验证逻辑放入 C++ SO 原生库

难以反编译、逆向难度大幅提升

四、新手入门工具清单(安卓逆向初级)

破解分析工具

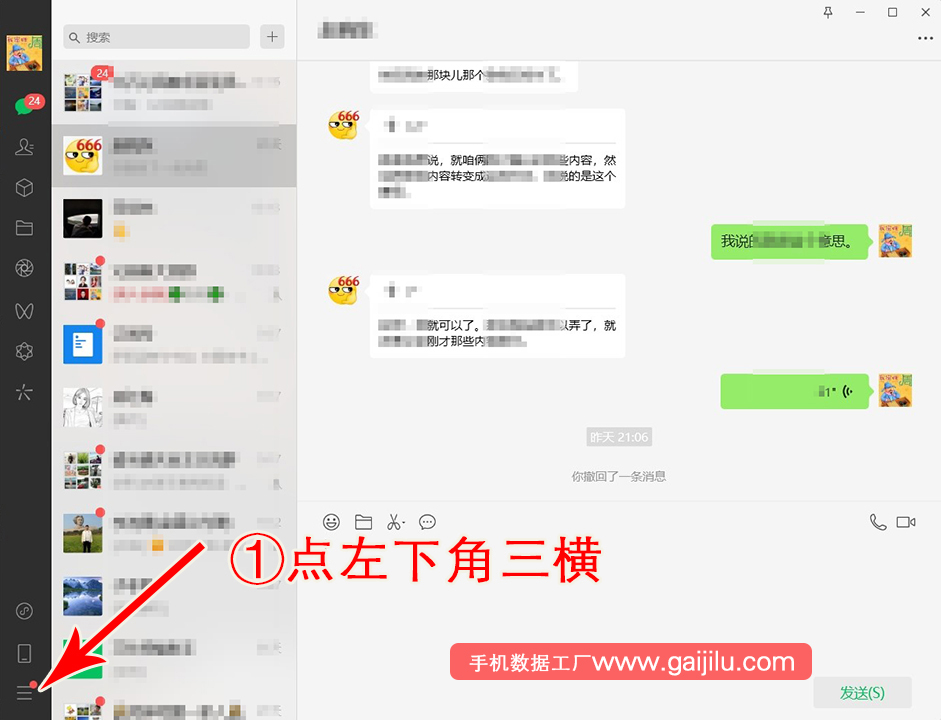

MT 管理器:手机端一键解包、汉化、简单修改

JADX:APK 反编译看 Java 源码

Apktool:解包、回编译、资源修改

Frida:动态 Hook、函数劫持

HttpCanary:手机抓包改包

防加固工具

腾讯乐固、阿里云加固、360 加固

自研混淆 + SO 防护

五、总结通俗记忆

安卓三大主流破解方式

静态改包:反编译改代码、删判断、改资源

框架 Hook:LSPosed/Frida 劫持关键函数,一键解锁

抓包篡改:改网络返回数据,欺骗客户端

核心防破解思路

代码混淆 + 加壳

检测 Root、模拟器、逆向框架

核心权限云端校验

本地数据加密 + 文件完整性校验